ハッカーがシステムを調べる方法

コンピュータハッキングは、アメリカの数十億ドルもの費用がかかります。 セキュリティ専門家Richard Powerは2001年にPBSに、コストが急上昇する可能性があると語った。 彼らが攻撃する前に、ハッカーはしばしば脆弱な点を探すためにシステムを探索するでしょう。

スニッフィング

一部のハッカーは、パッシブスキャンなどの「スニッフィング」技術を使用してネットワークに関する情報を盗み見ることによって、情報を収集します。 これは、無線ネットワークを調べるときに特に効果的です。 パッシブスキャンを実行するために、ハッカーはネットワーク上のすべてのチャネルを監視して情報(たとえばネットワークの名前)を拾います。 彼が収集する情報が多いほど、たとえばウイルスを含む電子メールは正当なメッセージであると確信することによって、ネットワークを偽装することが容易になります。

アクティブスキャン

ネットワークを盗聴することは、ハッカーが自分の存在を明らかにせずに行うことができる受動的な活動です。 盗聴しても十分な情報が得られない場合は、アクティブスキャンに頼ることができます。 たとえば、正当なアドレスから来たように見えるデータパケットをあなたに送ることによって、彼女はあなたのシステムをだましてあなたのインターネットアドレスに応答してあなたのインターネットアドレスを譲渡することができるかもしれません。 セキュリティが弱い場合や無効になっている場合は、ハッカーが同様の手法を使ってシステム内のアクセスポイントを特定することができる可能性があります。

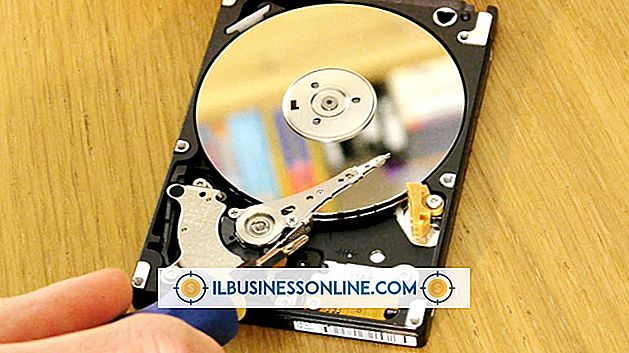

WEP

Wired Equivalent Privacy(WEP)は、安全なデータパケットを送信し、ハッカーがネットワークを盗聴するのを防ぐための暗号化システムです。 暗号化キーを発見すると、システムの調査とハッキングがはるかに簡単になります。 ハッカーが十分なデータを盗聴できれば、数日以内、あるいは数時間以内にその情報を収集できる可能性があります。 場合によっては、ネットワーク管理者がWEPキーに意図せずにアクセスしやすいようにネットワークを設定しています。

注意事項

ネットワークに対するプローブと攻撃の両方を最小限に抑えるには、アクセスポイントをファイアウォールの外側に置き、正当な着信トラフィックでも疑いを持って処理します。 ワイヤレスネットワークを使用している場合は、ブロードキャスト範囲を制御できる場所に指向性アンテナを配置して、ハッカーの盗聴を防ぐことができます。 ルータなどの機器にデフォルトの製造元設定が付属している場合は、ただちに変更してください。 あなたが思っているほど安全であることを確認するために定期的なセキュリティ監査をスケジュールします。