Twitterのユーザーと個人的に連絡を取りたい場合は、ユーザーに直接メッセージまたはDMを送信することができます。 これらはあなたの公開フィードには表示されず、基本的に個々のユーザー間の短い電子メールメッセージです。 場合によっては、ダイレクトメッセージングは正しく機能しません。 受信されていないDMから公開されているDMまで、問題が発生します。 ユーザーが解決できる問題もあれば、参加するにはTwitterのサポートが必要なものもあります。 不足しているメッセージ 直接メッセージの一部が欠落しているが、全部が欠落していることに気付いた場合は、メッセージの送信者または受信者に連絡してください。 1人のユーザーが直接メッセージを削除すると、そのメッセージは両方のユーザーのメッセージボックスから消えます。 他のユーザーがDMを削除しようとした場合に情報が失われるのを防ぐために、重要なメッセージは必ずコンピュータ上の文書に保存してください。 SMS分割メッセージ SMSダイレクトメッセージが意図したとおりに表示されない場合があります。 160文字を超えるメッセージは、自動的に160文字以下の複数のメッセージに分割されます。 「d username」が添付されているため、最初のメッセージは目的の受信者にのみ表示されます。 DMに必要な「d username」プレフィックスが含まれていない

続きを読みます

ビジネス技術とカスタマーサポート

Twitterは、ブランドが顧客とつながるために使用する主要なソーシャルメディアプラットフォームへと進化しました。 このソーシャルネットワーキングサイトは、企業がリラックスした方法で顧客と対話することを可能にし、より深い関係を形成するのに役立ちます。 Twitterは企業に多くの利点を提供するので、あなたの顧客がそのサイトにいるなら、あなたが彼らについていくために強いプレゼンスを確立し維持することは重要です。 信頼性を確立する Twitterアカウントを維持することで、あなたの会社は自分自身を人間化するための道を開くことができます。 つぶやきを作成して、顧客が関連付けることのできる個性と声を作り出すことができます。 効果的なTwitter戦略では、宣伝用のツイートとあなたの業界に関連する他の情報を組み合わせることが必要です。 顧客が理解できる方法で最新情報を提供することは、信頼を築き、信頼性を確立するのに役立ちます。 関係を築く あなたの会社がTwitterアカウントを持っているとき、あなたはあなたの顧客があなたについて何を言っているか見ることができて、彼らの条件で彼らと契約することができます。 誰かが苦情や賛辞をツイートした場合、あなたはそれを見てそれに適切に対応することができます。 ブランドが自分のつぶやきを認めるのに時間がかかるとき、人々は高く評価します。 このようにして人々と

続きを読みます

あなたのビジネスウェブサイトやブログにTwitterのアプリケーションやプラグインを追加すると、訪問者にとってよりインタラクティブで便利なものになります。 標準のTwitterアプリは通常特別な処理を必要としませんが、一部のスペシャリストアプリやプラグインは、TwitterデータにアクセスしてあなたのWebサイトやブログに情報を提供するためにOAuth認証トークンを必要とします。 たとえば、Twitterのデータフィードを使用する特定のWordPressブログプラグインにはTwitter OAuthトークンが必要な場合があります。 これは複雑に聞こえるかもしれませんが、プロセスは実際には簡単で、誰でもTwitter Developers Webサイトでコードを生成することでTwitter OAuthトークンを取得できます。 1。 Twitter Developers Webサイトにアクセスしてください(「参考文献」のリンクを参照)。 2。 メインメニューバーの[サインイン]ボタンをクリックして、通常のTwitterのユーザー名とパスワードを入力します。 3。 メインメニューバーのプロフィール画像アイコンの上にマウスを移動し、プルダウンメニューから[マイアプリケーション]を選択します。 4。 「新しいアプリケーションを作成する」ボタンをクリックしてください。 5。 オンライン申請書に記

続きを読みます

Googleは、バックリンクを主要な指標として、その権限に基づいて複雑なアルゴリズムでサイトをランク付けしています。 基本的に、より多くの人々がウェブサイトを参照するほど、グーグルはそれを価値のあるものと見なし、それに応じて検索エンジンでのランクを調整します。 Twitterをバックリンクキャンペーンの一部として使用して、トラフィックを増加させ、ランキングに役立てることができます。 フォローなしリンク rel = "nofollow"タグは、ウェブマスターが検索エンジンにリンクを無視するように指示する方法としてGoogleによって開発されました。 通常、Webサイトはこれらのタグを有料リンクや信頼できないコンテンツに使用します。 1から10の格付けを示す権限であるPageRankを決定するとき、これらのリンクは「ジュース」を通過しません。つまり、リンクを含むWebサイトはリンク先Webサイトにその権限を通過させません。 しばらくの間、ウェブマスターは大量の "Do Follow"バックリンクを作成または購入することで検索エンジンを遊ばし、検索エンジンでの高いランキングを保証します。 Googleはその過程でパターンについてよりスマートになりました、そして結局これらのサイトはこれらの慣習のためにペナルティを科されました。 Twitterからのリン

続きを読みます

Twitterは、他のユーザー(または「フォロワー」)が読むことができる「つぶやき」と呼ばれる短いメッセージをユーザーが投稿するソーシャルネットワーキングサイトです。 ユーザーは携帯電話からテキストメッセージを通じてTwitterを使用することもできます。 ただし、Twitterにテキストメッセージでアクセスするには、その前に電話番号をアクティブにし、携帯電話サービスプロバイダをサポートする必要があります。 Twitterに電話をかける テキストメッセージでツイートを投稿する前に、携帯電話番号をTwitterアカウントに追加する必要があります。 「START」という単語を含むテキストメッセージを、あなたの電話からあなたが住んでいる国に基づいた特別なコードに送らなければなりません。 ユーザー名とパスワードを尋ねる2つの別々の返信テキストがTwitterから送信されます。 ユーザー名とパスワードを入力したら、[OK]をクリックして別のテキストに返信し、アカウントへの電話の追加を完了します。 モバイルプロバイダのサポート テキストでツイートを送信するために、現在すべての携帯電話プロバイダがTwitterでサポートされているとは限りません。 自分の国のコードや携帯電話会社の名前がコードリストに表示されていない場合は、携帯電話からツイートを送信できないことを意味します。 ただし、場所やプロバイ

続きを読みます

JabberとTwitterの似たような名前は、すばやく短いインスタントメッセージに使用されるサービスとしての性質を意味しており、どちらもインターネットを介した通信に使用されます。 それを超えて、2つはそれ以上違いはありません。 Jabberはオープンソースのメッセージングプロトコルであり、いくつかのインスタントメッセージングの実装の基礎となっていますが、Twitterは自分をフォロワーとして購読しているすべての人に投稿されるマイクロブログサイトとして位置づけられています。 セットアップと登録 Jabberは互換性のあるクライアントプログラムを必要としますが、そのクライアントプログラムは複数のネットワークからのログインを統合することができます。 Jabberクライアントの一例は、Digsbyプログラムです。これは、インターネットメッセージングサービスすべてに1つのユーザーインターフェイスを提供します。 Twitterでもアカウントを作成してログインする必要がありますが、管理できるサービスは1つだけです。 スタンドアロンのTwitterクライアントはありますが、必須ではありません。 このサービスはブラウザのプラグインで利用できます。 GoogleのGchatサービスは、たとえばGmailアカウントやGoogle Plusアカウントと共にインストールされるブラウザプラグインです。 ユーザ

続きを読みます

2つのレジを接続する方法はいくつかありますが、使用するモデルによっては選択肢が制限される場合があります。 一部のスタンドアロンレジスタはケーブルで直接接続できます。 他のものを接続することはできませんが、それらのデータは中央のコンピュータにマージすることができます。 最新のPOSレジスターは、インターネットまたはコンピューターネットワークを使用して接続できます。 ケーブルでレジスタを接続する レジやPOS機器の製造元やモデルによっては、ケーブルを使って直接接続できる場合があります。 これは、通常のネットワークケーブルまたは製造元によって販売されている独自のケーブルです。 通常、あなたは数百フィートの距離で最大20ダースのレジを接続することができます。 キャッシュレジスタがケーブル接続をサポートしているかどうかを確認するには、ユーザーズマニュアルを参照するか、またはケーブルポートのキャッシュレジスタの背面または側面を調べてください。 コンピュータとレジスタの接続 コンピュータ上のソフトウェアに接続するように設計されたどのレジスターも、USBケーブル、ネットワークケーブル、または(本当に古いシステムの場合は)COMまたはシリアルケーブルを使用して接続できます。 両方のレジスタ用にコンピュータに十分なポートがない場合は、USBまたはイーサネットスイッチを使用してください。 COMまたはシリ

続きを読みます

単一の外付けハードドライブを、同じネットワーク上にある2台以上のコンピュータにリンクすることができます。 これにより、どちらのコンピュータからでもドライブにアクセスでき、あなたとあなたの従業員がドキュメントを共有して生産性を向上させることができます。 ただし、USB、eSATA、またはFirewireで2台のコンピュータを直接ドライブに接続することはできません。 外付けハードドライブは1台のコンピュータにしか接続できず、ネットワーク経由で共有するように設定できます。 最初のコンピュータで 1。 外付けハードドライブをコンピュータに接続して電源を入れます。 Windowsの[スタート]ボタンをクリックして[コンピュータ]を選択します。 2。 共有したい外付けハードドライブの名前を右クリックして、[プロパティ]を選択します。 [共有]タブをクリックして、[高度な共有]を選択します。 プロンプトが表示されたら、[ユーザーアカウント制御]ウィンドウを承認します。 3。 [このフォルダを共有する]オプションを有効にします。 ドライブの共有名を入力します。これはネットワーク上に表示される名前になります。 4。 [アクセス許可]をクリックして[追加]をクリックします。 現在使用しているコンピュータ上のユーザーのユーザー名を入力します。これは、2台目のコンピュータのドライブへのアクセスに使用されます

続きを読みます

特定のUSBケーブルを使って2台のコンピュータを接続すると、ファイルや他のデータをあるマシンから別のマシンに直接転送できます。 転送速度は両方のマシンのUSBポートの速度に制限され、あなたのコンピュータが2010年の第1四半期以降に製造された場合はより速いスループットが得られます。単純なピアツーピアネットワークを作成します。 USBミニネットワークを作成する 1。 コンピュータを接続する前に、それらが互換性があることを確認してください。 Windowsのバージョンが異なるマシンを使用することはできますが、異なるオペレーティングシステムを接続しても正しく機能しません。 これは、Windows、OS X、Linuxなど、オペレーティングシステムによってファイルの保存形式が異なるためです。 ただし、互換性のないコンピュータを接続しても、コンピュータは損傷しません。 接続は機能するかもしれませんが、ファイルが転送されると使用できなくなる可能性があります。 2。 Gabriel Torresがチュートリアル「USBからUSBケーブルを使って2台のPCを接続する」で説明しているように、USBブリッジケーブル(USBネットワーキングケーブルとも呼ばれる)は特別なタイプのUSBケーブルです。コンピュータのコネクタを合わせます。 電力とデータの競合を避けるために、ブリッジケーブルにはデータフローを編成

続きを読みます

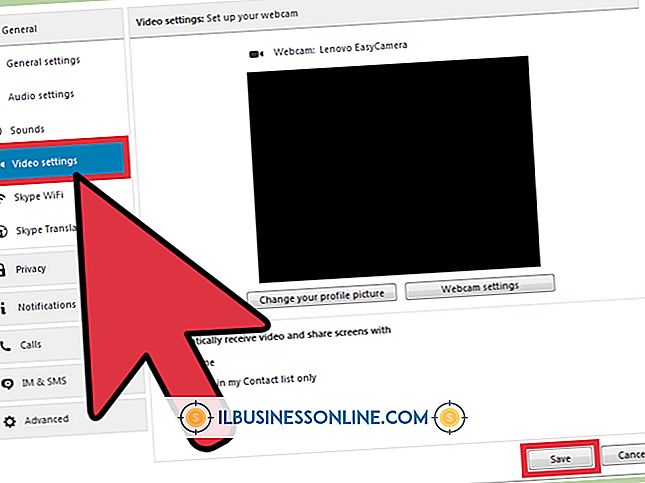

Skypeアイコンをダブルクリックしても、同じコンピュータで2回目のSkypeプログラムを起動することはできません。 もう一度アイコンをダブルクリックすると、現在のSkypeウィンドウが表示されます。 つまり、従業員や顧客とのコミュニケーションには1つのSkype名しか使用できません。 ただし、Skypeの2つのインスタンスを開き、同時に2つのSkype名を使用する方法があります。 2つのSkypeインスタンスを使用すると、別々のウィンドウを使用してクライアントと従業員と通信できます。 1。 「Windows-X」を押してWindowsの「ツール」メニューを開き、「実行」をクリックして「実行」ボックスを開きます。 2。 次のパスをクリップボードにコピーします。 "C:¥Program Files¥Skype¥Phone¥Skype.exe" / secondary パスをクリップボードにコピーするには、パスを選択し(引用符を含む)、[Ctrl-C]を押します。 3。 「Ctrl-V」を押してパスを「実行」ボックスに貼り付け、次に「Enter」を押して実行します。 新しいSkypeウィンドウが表示されます。 4。 正しいSkype IDとパスワードの組み合わせを使用して、2番目のSkypeアカウントにログインします。 ヒント デフォルトパスを使用してSkypeをイン

続きを読みます

ほんの一握りの忠実な顧客を失うだけで、あらゆる中小企業が深刻な経済的損失を被るだけでなく、その評判に回復不可能な損害を与える可能性があります。 忠実な顧客を維持する方法はたくさんあります。 最高のサービスと定期的なエンゲージメントを提供することが、投資から最大の利益を生み出す2つの方法です。 カスタマーサービスの卓越性 忠実な顧客基盤を維持するための主な方法は、あらゆる機会にあなたの顧客に優れたサービスを提供することです。 優れたカスタマーサービスは、毎日約束する種類のサービスを常に提供することから始まります。 たとえば、特定の製品が約束どおりに機能することを確認し、親しみやすいビジネスの雰囲気を作り出し、専門的で知識豊富で訓練されたスタッフを顧客に提供します。 さらに、質の高いカスタマーサービスでは、顧客のビジネスに感謝し、常に競合を解決して懸念に対処するためにすぐに仕事をする必要があります。 カスタマーサービスの向上 あなたがあなたの顧客基盤に優れたサービスを提供する必要があるという認識はそれを保つのに十分ではありません。 あなたはそれからカスタマーサービスの改善を必要とするあなたのビジネスの分野をしっかりと見なければなりません。 顧客が不満を抱いているかどうかを判断する1つの方法は、売場、POS、および電話で受け取った顧客サービスに関するフィードバックを要求することです。 彼ら

続きを読みます

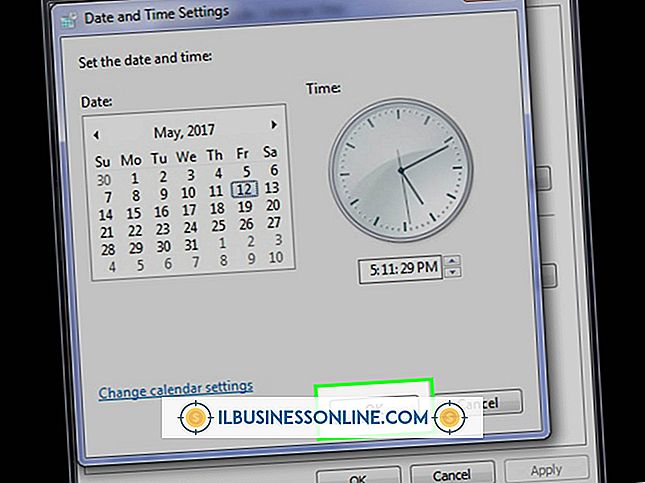

特にビジネスネットワークでは、コンピュータに正しい日付と時刻を設定することが重要です。 日付と時刻の設定が異なるネットワークコンピュータは、通信しようとすると問題が発生することがよくあります。 これらの問題を解決するには、コンピュータの日付と時刻の設定を変更してください。 コンピュータの日付と時刻を変更する方法は2つあります。 Windowsオペレーティングシステムには、それを変更するためのネイティブユーティリティがあり、DOSコマンドを使用してコマンドプロンプトで実行することもできます。 Windowsで変更 1。 Windowsタスクバーの右端にある時間/日付表示を右クリックして、コンテキストメニューから[日付/時間の調整]を選択します。 2。 表示されたダイアログで[日付と時刻の変更]ボタンをクリックしてください。 操作を確認するか、プロンプトが表示されたら管理者パスワードを入力します。 3。 表示されるダイアログの[日付]の下のカレンダーから適切な日付をクリックして選択します。 適切な時間を選択するか、ボックスに適切な時間を入力するには、[時間]の下の上下の矢印ボタンをクリックします。 4。 [OK]をクリックしてから、[適用]および[OK]をクリックして日付と時刻の変更を保存します。 コマンドプロンプトで変更 1。 「Windows-R」を押して「ファイル名を指定して実行」

続きを読みます

スマートフォンを盗難から保護することは、物理デバイスを保護することだけではありません。 あなたの情報を保護するためのアプリがインストールされていない場合、Eメール、連絡先、保存された文書を含む、あなたの携帯電話上のすべての情報に泥棒がアクセスできます。 一部のアプリはあなたが電話を追跡するのを手助けします、それはちょうどそれが盗まれた場合に役立ちますが、電話が動かされた場合には警報を発します。 IOS iOSで考慮すべき盗難防止アプリの1つは、潜在的な泥棒がそれを削除しないようにゲームのように見えるように設計されたプレイです。 あなたはリモートでアプリを制御し、それは写真を撮る、電話の位置を見つける、電話が沈黙したときに警報を発する、カスタムメッセージを表示する、そして現在のネットワーク情報を表示することができる。 もう1つの選択肢は、Apple製のFind My iPhoneです。 あなたの携帯電話を見つけたり、ロックしたり、他のAppleデバイスやiCloudのWebサイトから拭くことができます。 モーションアラームHDはあなたのデバイスを泥棒の手から守るのを助けるように設計されたもう一つのアプリです。 アプリが実行されていて携帯電話が動きを検出すると、選択した種類のアラームが鳴ります。 アンドロイド Androidのオプションの1つに、盗難防止アラームがあります。これは、And

続きを読みます

動的価格設定は、トランザクションの特徴または消費者自身の区別のいずれかに応じて、同じ製品またはサービスに対して消費者に異なる価格を請求することです。 簡単な例は、需要のレベルへのガイドとして取引の時間の使用です。 たとえば、高速道路当局がピーク時の午前2時よりも橋を渡って通行料を請求する場合、これは動的な料金設定です。 DVDの価格 Amazonは2000年にDVDの販売に関して動的価格設定を採用していることが判明した。 そのプラクティスのバージョンは、通行料金のピーク価格設定ルールよりもかなり複雑でした。 同社のソフトウェアを使用して、顧客の過去の購入履歴、居住地、および支払能力に合わせて価格を調整するためのその他の要因を分析しました。 会社はこのことについて多くの否定的な宣伝を受け、後退しました。 一般に知られている限りでは、Amazonは現在、販売している製品に関してこの慣習に従事していません。 引数 Robert WeissとAjay Mehrotraは、Virginia Journal of Law and Technologyの記事で、このプラクティスには合理的な経済的根拠があると主張しています。 「個別価格設定の支持者は、価格ではなく価格に基づく価格が企業だけでなく比較的低価格の商品やサービスを提供される消費者にも利益をもたらすと主張している。 「 それでもWeissと

続きを読みます

マウス、プリンタ、スキャナ、スピーカなどのコンピュータデバイスは、周辺機器として知られています。 これらの周辺機器はさらに、入力デバイスと出力デバイスの2つのカテゴリに分けられます。 周辺機器の機能は、それがどのカテゴリに属するかを決定する。 入力デバイス コンピュータのマウスとスキャナは、入力デバイスのカテゴリに分類されます。 名前が示すように、入力デバイスはコンピュータに情報を送信するために使用されます。 マウスを使ってカーソルの動きを入力し、スキャナを使って物理メディアをデジタル形式に入力します。 出力装置 プリンターおよびスピーカーはコンピューター出力装置の例です。 プリンタは、テキストや画像ファイルなどのデジタル情報を紙などの物理媒体に出力します。 スピーカーはデジタルファイルの音声を可聴音波に出力します。

続きを読みます

ほとんどすべてのデスクトップおよびラップトップPCには仮想メモリがあります。これは、ハードドライブの一部をRAMのように使用するテクノロジです。 仮想メモリには、適度な量の物理RAMを搭載したコンピュータを含む、互換性のあるコンピュータ上で非常に大きなプログラムを実行できることなど、さまざまな利点があります。 Microsoft Windowsおよびその他の最新のオペレーティングシステムは、仮想メモリを自動的に管理してコンピュータの効率を最大化します。 なぜ仮想メモリなのか PCはRAMを使用して、実行中のプログラム、開いている文書、および計算の中間結果を保持します。 ただし、プログラムが大きすぎてコンピュータのメモリに収まらず、問題が発生する可能性があります。 ソフトウェアエンジニアが仮想メモリを導入する前は、実行するソフトウェアの種類を慎重に選択する必要がありました。 そうでなければ、メモリ不足でプログラムがクラッシュする危険性があります。 仮想メモリはその制限を取り除き、RAMに収めるには大きすぎてもプログラムを実行できるようにします。 これをやめるために、コンピュータは必要に応じてハードドライブから追加のメモリスペースを借ります。 メモリマネージャ オペレーティングシステムには、仮想メモリマネージャと呼ばれる特別なプログラムがあります。 各アプリケーションをチャンクに分割して

続きを読みます

音楽、ビデオおよびデータファイルを記憶することができる記録可能なDVDは安価であり、DVD − R、DVD + R、DVD − RW、DVD + RWおよびDVD − RAMを含む様々なフォーマットで入手可能である。 他の人がDVDのコンテンツにアクセスして表示できるようにDVDを記録している場合は、DVD-Rディスクを購入して使用します。 DVD-Rディスクは、スタンドアロンのDVDプレーヤー、DVDレコーダー/プレーヤーデバイス、およびコンピューターのDVD-ROMドライブで再生されます。 DVD-Rディスク DVD-Rディスクは、最新のDVDプレーヤーと古いDVDプレーヤーの両方で機能します。 古いデバイスで遊ぶ能力は後方互換性として知られています。 この場合、下位互換性には、ブルーレイ、プログレッシブスキャン、コンピュータのDVD-ROM、およびポータブルDVDプレーヤーが含まれます。 ディスクは4.7ギガバイトのデータを保持でき、DVDレコーダーやコンピューターベースのDVDバーナーと互換性があります。 あなたは一度だけディスクに記録することができ、あなたがディスクへの記録を終えたらあなたはディスクをファイナライズする必要があります。 ファイナライズするには、DVDレコーダーまたはバーナーからプロンプトが表示されたら、[ファイナライズ]または同様の単語オプションを選択し

続きを読みます

Androidはオープンソースのオペレーティングシステム、Linuxを使用するプラットフォームです。 それは2008年にスマートフォンプラットフォームとして最初に導入されましたが、それ以来コンピュータ、タブレットそして豊富なモバイル機器に統合されました。 多種多様な品種があるためだけでなく、事実上すべての電話機がAndroid電話機になる可能性があるため、存在するすべてのAndroid電話機をリストすることは実際的ではありません。 オープンソースプラットフォームの本質は、カスタマイズできることです。 しかし、他のものよりも普及しているいくつかの電話があります。 これは非常に主観的で永続的に動的なものですが、Androidが提供するさまざまな機能についてのアイデアをあなたに提供するはずです。 モトローラドロイドRazr MAXX この携帯電話は1GBのRAMと16〜32GBのmicroSDストレージを備えたデュアルコア1.2GHzプロセッサを搭載しています。 バッテリーは最大21時間の通話時間と380の待機時間をサポートします。 4G LTE、Wi-Fi、Bluetooth 3.0、USB 2.0を搭載しています。 Droid Razr MAXXは、Flashビデオ機能を備えた8.0mpカメラを搭載しています。 それは控えめなQHD 960 x 540の解像度で表示されます。 この特定

続きを読みます

ルータは、情報交換をサポートするネットワーク通信において重要な役割を果たします。 ルーター攻撃は、プロトコルの脆弱性、ルーターソフトウェアの不整合、および弱い認証を利用する可能性があります。 攻撃は分散型サービス拒否攻撃と総当たり攻撃の形で発生する可能性があります。 攻撃が発生している間、攻撃はネットワークサービスと事業運営に影響を与えます。 分散サービス妨害攻撃 その名前が示すように、分散サービス妨害攻撃は、パケットをルーターに同時に送信するために数百から数千のコンピューターを使用する可能性があります。 感染したコンピュータは「ゾンビ」ホストと呼ばれます。 攻撃者は各コンピュータのハードドライブ上のソフトウェアスクリプトを使って攻撃を開始します。 攻撃が感染したコンピュータから引き起こされると、それらはルータを標的とし、リソースを圧倒する能力を持ちます。 シンフラッド TCPプロトコルは、コンピュータとサーバとの間の接続要求に対してTCP / SYNパケットと呼ばれる同期を使用する。 SYNフラッド攻撃が発生すると、送信元コンピュータは偽造アドレスを使用して多数のTCP / SYNパケットを送信します。 アドレスが到達不能であるため、ネットワーク上の送信先サーバーは送信元への接続を正常に確立できません。 ルータがTCP要求を検証できないと、リソースがすぐに消費される可能性があります

続きを読みます

インターネットの普及により、ビジネスをオンラインで実行できるようになる数多くの方法が生まれました。 インターネットビジネスでは、熟練した個人が他の人に専門知識を提供したり、商品を売ってお金を稼ぐことができます。 インターネットビジネスベンチャーは通常、見込み客が購入したり情報を入手したりできるWebサイトの開発を必要とします。 eコマース 電子商取引事業は、インターネットを使用して商品を販売することを伴います。 一般的なeコマース企業の1つに、eBay.comなどのオークションWebサイトに販売用の商品をリストすることが含まれます。 もう1つの方法はドロップシッピングです。ここでは、製造者の製品をマークアップ価格で販売することによって製造者製品の販売代理店として機能します。 ドロップシッピングでは、あなたはあなたのウェブサイトで販売のために彼らのアイテムをリストするために製造業者と手配をします。 顧客が注文すると、出荷を処理する製造元に通知し、マークアップを支払います。 コンサルティング インターネットコンサルティングでは、専門分野のアドバイスやサービスを提供します。 一般的な種類のオンライン相談はコーチングです。そこでは、熟練した個人が起業や体重の減少などの努力で他人を助けます。 コンサルタントは彼らが提供するサービスを説明するウェブサイトを設定する必要があります。 ウェブサイトデ

続きを読みます

生産性の向上、より効率的なコミュニケーション、顧客や商品の追跡にテクノロジを使用している企業はほとんどありません。 実際、最も成功している組織のほとんどは、ビジネスのあらゆる面でテクノロジに依存しています。 利用可能な技術の多くの種類がありますが、デジタル化はビジネスの所有者を脅迫する必要はありません。 それはすべて理解可能な機能の塊に分割することができます。 デスクトップコンピュータとラップトップ ほとんどの企業にとって、最も有用な機器も最もよく理解されています。 オフィスおよび生産性ソフトウェアパッケージを搭載したデスクトップコンピュータは、労働者が手紙を書くこと、財務情報を分析すること、電子メールを送受信すること、および販売プレゼンテーションをデザインすることを可能にします。 コンピュータ自体は、独立したモニタとキーボードを備えたデスクトップモデル、またはモバイルラップトップです。 コンピュータには主に2つの種類があります。 パーソナルコンピュータ(PC)は、マイクロソフトウィンドウズを使用して動作することが最も一般的であり、アップルコンピュータのオペレーティングシステムを使用するマッキントッシュコンピュータは、創造的な専門家の間で人気がある。 ソフトウェアと生産性向上ツール ソフトウェアはコンピュータにロードされ、特定の種類の機能を提供します。 Microsoft Word(

続きを読みます

ビジネスモデルは、自社を支えるのに十分な収益を会社が生み出すことを可能にするビジネスを行う方法です。 多くの伝統的なビジネスモデルはインターネットのみのビジネスとして運営することにうまく変換されます、そして他のものはインターネットを通して利用可能なより新しい技術と複数のビジネスモデルを首尾よく結合します。 インターネットに最も適した種類のビジネスは、一般に、何らかの形式のコンテンツまたは知識を提供するものと、オンラインで公開することによってビジネス経費を大幅に削減できるものです。 プロフェッショナルサービス 彼らが提供する主要なサービスは情報ベースであるため、プロフェッショナルなサービスベースのビジネスはインターネットに非常に適しています。 これらのサービスを提供するにはプロバイダが物理的に存在している必要があるため、ハウスクリーニングまたは芝生介護サービス事業はインターネットにはあまり適していません。 しかしながら、情報と専門的サービスには、物理的なプレゼンス要件はありません。 フリーランスの作家は完成した記事や本を出版社にEメールで配信でき、グラフィックデザイナーは完成したプロジェクトをWebサイトにアップロードでき、コンサルティング会社はオンラインチャットまたは会議ツールを介して支援を提供できます。 デジタルグッズ インターネットはデジタル媒体であるため、デジタル製品を販売

続きを読みます

起業家によると、情報を求めている人の92%がインターネットを検索しています。 この仮想トラフィックを利用することで、さまざまな種類のビジネスに大きな可能性があります。 ビジネスで目に見えるWebプレゼンスが維持されている場合は、売上の増加を通じて追加の収益を生み出すことができます。 いくつかのケースでは、企業は単に広告スペースを他の企業に販売しながらウェブサイトへの訪問者を引き付けるオンラインサービスを提供することを通して利益を得ます。 小売 オンラインの買い物客は自宅から買い物をするのに便利です。 ブリックアンドモルタルの小売店は、その総合的な事業戦略の一環としてオンラインで製品を販売することで利益を得ることができます。 ただし、売り手は競争力を維持するために送料を反映するように商品の価格を決定する必要があります。 例えば、あなたと伝統的な店の競争相手の両方が同じ製品を同じ価格で販売している場合、10ドルの商品と言って、あなたの配送コストは消費者に彼らのドアに出荷されることは店に行くよりももっと。 卸売り 卸売業者は、オンラインストアを使用してより大きな顧客層に到達することができます。 多くの卸売業者は単に製造業者から購入し小売業者に販売するだけであるが、インターネットを使用して供給業者を見つける企業の数が増えると、卸売業が繁栄する機会が増える可能性がある。 サービス業 米国の経済

続きを読みます

コンピュータやスマートフォンなどの関連機器が一般的になってきたため、ますます、犯罪者にも使用されています。 コンピュータ詐欺には、金銭やデータを盗むために誰かになりすましたり、 真実 とは言い難い取引を宣伝するために電子ツールを使用するなど、電子ツールを使用して一般的な種類の詐欺を永続させることが含ま れる。 サイバー犯罪とも呼ばれる他の種類のコンピュータ犯罪には、コンピュータからデータを自動的に盗む、身代金のための情報を保持する、または誰かがコンピュータを使用するのを防ぐための攻撃が含まれます。 コンピュータ詐欺とフィッシング 電話や郵便などの古いコミュニケーションツールを使用して人々を詐欺し詐欺するのと同じように、電子メール、テキストメッセージ、オンラインチャットなどの最新のツールも使用できます。 銀行や雇用主などの正当な送信者を装って、パスワードやアカウント番号などの認証情報を盗む可能性がある電子メールメッセージは、しばしば フィッシング 攻撃と呼ばれます。 手動で特定の受信者をターゲットにすることも、送信者が迷惑な受信者に自分の個人データを共有させることを狙って一括送信することもできます。 コンピュータ詐欺と真の取引には余りにもよい コンピュータは他のタイプの詐欺にも使用される可能性があります。これは、 あまりにも真実ではない 投資機会や販売用の商品、フィッシングの一種を宣伝

続きを読みます

コンピュータで使用するモニタの種類は、作業スペースと財布に影響を与える可能性があります。 他のものはかなり高価ですが、いくつかのモニタは予算で購入することができます。 モニターの種類が異なれば、エネルギー要件や視覚的品質も異なります。 これら4つの一般的なコンピューターディスプレイの長所と短所を考慮することによって、あなたは仕事のために正しいモニターを見つけることができます。 ブラウン管 陰極線管モニタは最も古いタイプのコンピュータ表示装置の1つである。 CRTコンピュータモニタは1950年代から使用されており、今日でも使用されています。 このタイプのモニターは、電子ビームを使って画面のさまざまな領域を照らします。 ビームは素早く前後に移動し、1秒間に何度も画面イメージを更新します。 CRTモニタは比較的安価で信頼性が高い。 しかし、彼らはまたやや面倒で重いです。 このため、薄型で目立たないモニタを必要とするインストールでは、通常これらが最初の選択肢ではありません。 液晶表示装置 液晶ディスプレイモニタは、画像を表示するために画素の層を使用する。 電子ビームの代わりに、LCDディスプレイは透明電極を使用してピクセルのアレイを制御しそして画像を更新する。 これにより、LCDモニタをCRTよりもはるかに薄くすることができます。 LCDディスプレイはまた、従来のCRTよりも少ない電力しか必

続きを読みます

コンピュータはそれだけで計算し処理することができますが、周辺機器を使うと、結果を共有して追加のデータを受け取ることができます。 周辺機器は、コンピュータの動作を確認できるモニタや、画面上のさまざまな場所にカーソルを移動したり複雑なキー入力やコマンドを使用せずに操作を実行したりできるマウスなど、標準的なものです。 企業は、職場のコンピュータに適した種類の周辺機器を見つけることで利益を得ることができます。 入力周辺機器 キーボード、マウス、ドローイングパッドなどの一部のデバイスは、コンピュータが理解できる言語のテキストコマンド、またはマウスでのカーソルの正しい配置の形式でデータをマシンに共有できるように設計されています。 周辺機器は、プログラムメニューにアクセスするためにキーボードで適切なパスワードを入力するなど、アクセス目的にも使用できます。 スキャナは、テキストまたはデジタル画像をコンピュータに取り込むためにビジネス環境で便利なもう1つの入力周辺機器です。 これらのデバイスは、コンピュータに直接接続するか、ワイヤレス設定を介して接続することができます。 出力周辺機器 あなたのビジネスはまたあなたのコンピュータが作り出すものを強化する周辺機器を使うことができます。 プリンタは、年次報告書や顧客への封筒など、システムの使用状況に関する文書を共有できます。 モニタを使用すると、ワークステー

続きを読みます

「コンピュータ」という用語は広範囲の装置を包含し、それらの多くは異なる特徴を有しそして異なる目的のために意図されている。 パワーの低いマシンは生産性に悪影響を与え、パワーの高いマシンは予算を傷つける可能性があるため、仕事に適したタイプのコンピュータを購入することが重要です。 さまざまな主要なコンピュータタイプの長所と短所を知ることで、必要なタスクを実行するマシンを確実に手に入れることができます。 デスクトップ デスクトップコンピュータは、机の上や下に座ることを目的とした持ち運び不可能なマシンです。 それらは通常、キーボード、マウス、モニタなどの入出力装置が接続されている中央の箱で構成されています。 一般に、デスクトップコンピュータは用途が広く、ユーザーがアップグレードして保守することができ、価格対性能比で優れたパフォーマンスを提供します。 ただし、携帯性がないため、頻繁に旅行をするユーザーにとっては使い勝手が悪く、通常は使用できるようにするには外部の入出力デバイスに依存しています。 ノートパソコン ラップトップはポータブルコンピュータです。 ほとんどのケースにはヒンジ付きシャーシがあり、片側に内蔵キーボードとタッチパッド、もう一方にディスプレイがあります。 ラップトップの主な利点は、デスクトップマシンと同じオペレーティングシステムとプログラムを実行しながら、ほぼどこにでも持ち運べるこ

続きを読みます

デジタル加入者線技術は、電話会社が顧客に高速インターネットアクセスを提供する方法です。 それは電話会社の電話局とあなたのビジネスの通常のツイストペア銅電話配線に接続されたモデムとの間のポイントツーポイント接続を確立します。 多くのテクノロジと同様に、表面下でも多くのことが行われています。DSLには、これらのニーズを満たすためにさまざまな種類があります。 非同期DSL 従来の非同期DSLは、毎秒数百キロビットの速度で電話回線を介してインターネットデータを送信します。 非同期にするのは、ダウンロード速度は通常アップロード速度よりはるかに速いため、大量の情報を消費する人々にとっては罰金になりますが、インターネットに情報を提供する必要がある人々にとってはその有用性を制限するということです。 あなたがインターネット上のサイトにたくさんの大きなファイルをアップロードするならば、これはあなたのオフィスのための最良の接続方法ではないかもしれません。 同期DSL 同期DSLはADSLに似ていますが、重要な違いが1つあります。ダウンロードと同じ速度でアップロードを実行できます。 SDSLは、DSLの利点、つまり他のユーザーと共有されていないプロバイダへの高速プライベート接続を提供し、同時にサーバーを稼働させるのに十分なアップストリーム速度を提供するため、ビジネスオフィスでは非常に一般的です。 ISDN

続きを読みます

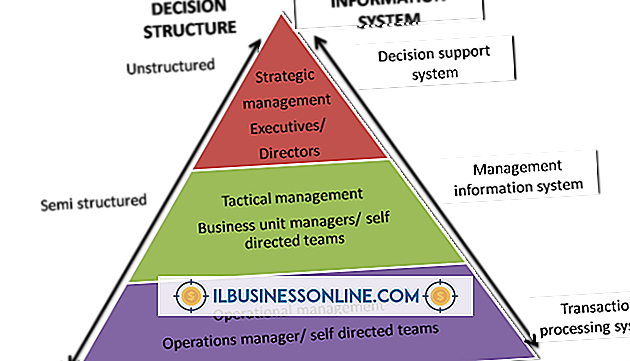

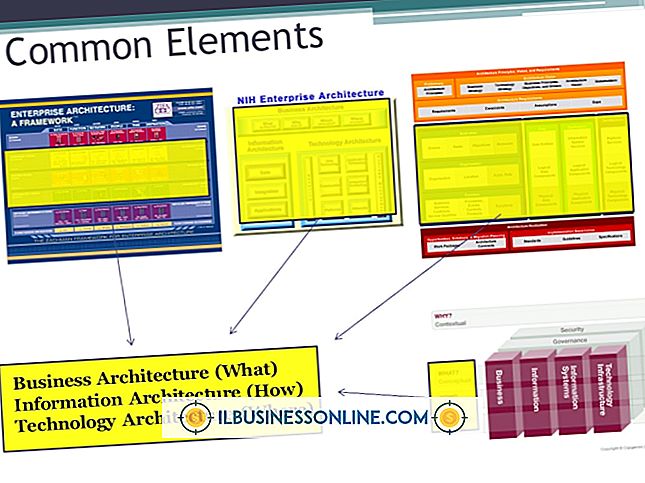

大小を問わず成功する組織は、利用可能なテクノロジを活用してビジネス活動を管理し、意思決定を支援します。 彼らは情報システムを使用してデータを収集し、アナリスト、マネージャ、または事業主のニーズに応じてそれを処理します。 企業は、さまざまな情報システムを使用して顧客やパートナーと対話し、コストを削減し、収益を生み出すことによって、より効率的に運営しています。 取引処理システム トランザクション処理システムは、ビジネスの中核業務のためのデータ収集、保管、処理、および出力機能を満たします。 TPS情報システムは、ユーザー入力からデータを収集し、収集したデータに基づいて出力を生成します。 TPSシステムの一例は、オンライン航空券予約システムであり得る。 そのようなシステムでは、旅行者は自分のフライトスケジュールとお気に入りの座席(入力)を選択し、システムは旅行者が選択したものを削除して(利用可能な)座席の利用可能リストを更新する(処理)。 次に、請求書とチケットのコピー(出力)が生成されます。 TPS情報システムは、リアルタイム処理またはバッチ処理に基づくことができ、追加の人員を獲得することなく事業主が需要を満たすのに役立ちます。 カスタマーリレーションシップマネジメントシステム 事業主は、販売とマーケティングの取り組みを同期させるために顧客関係システムを使用します。 CRMシステムは、購買

続きを読みます

中小企業は主に質の高い商品やサービスを生産することによって顧客を獲得し維持することに関心を持っています。 企業の経営者はまた、大量のデータを実用的な情報に変換するという大きな課題に直面しています。 売上、顧客リスト、在庫、財務、その他ビジネスの側面に関する情報は慎重に管理する必要があります。 あなたの情報システムはまた、コストを抑え、競争上の優位性を達成することによってあなたのビジネスを成長させるための重要な洞察の源となることができます。 データを会社の資産として最大限に活用するには、ビジネスに正式な情報戦略を採用します。 取引処理システム 中小企業は、トランザクション処理システム(TPS)を使用して、給与や発注書の作成など、日々の業務から発生するトランザクションを処理します。 TPSは、バッチシステムとは異なり、ユーザーがリアルタイムでシステムと対話してシステムにデータの収集、保存、取得、および変更を指示することを要求します。 ユーザが端末を用いて取引データを入力すると、システムは直ちにそのデータをデータベースに格納し、必要な出力を生成する。 たとえば、中小企業の所有者は、銀行システムに500ドルの普通預金口座から借方記入し、500ドルの会社の当座預金口座に貸方記入するように指示することができます。 常にシステムが更新されるため、ユーザーはいつでも口座残高などの現在のTPSデータに

続きを読みます

正しいコネクタがあれば、どんな種類のマイクでもPCに接続できます。 従来のコンピュータのマイクは、サウンドカードのマイクまたはライン入力に接続します。 ただし、多くのマイクはサウンドカードを完全に迂回してUSB経由で接続します。 マイクプリアンプを使用して、プロのマイクをUSB経由でコンピュータに接続することもできます。 ヘッドセット ヘッドセットは、単一のモノラルイヤホンまたはデュアルステレオのイヤホンのいずれかにブームマイクを組み合わせたものです。 彼らはあなたが同時に聞くことと話すことを可能にし、あなたが一度に一人の人だけを記録する必要がありヘッドセットを着用したいと思う用途に非常に適しています。 ヘッドセットマイクの伝統的な用途には、マルチプレイヤーコンピュータゲームやコンピュータテレフォニーがあります。 卓上マイク モニターにマイクが搭載される以前は、机上マイクとそのモニターに取り付けられた従兄弟が人気でした。 卓上マイクは、サウンドカードを接続して十分な品質の音声を再生できる安価な装置ですが、ポッドキャスティング用の高品質の音声録音用の特殊な装置にすることもできます。 その他は会議で使用するように設計されているため、一度に複数の人を迎えることができます。 従来のマイクの機能は、ニーズと予算によってのみ制限されます。 USBマイクとサウンドカードマイク マイクを選ぶときに行

続きを読みます

あなたの中小企業が潜在的な顧客の世界にそのウェブサイトを開くためにあなたはあなたの商品のためにオンライン支払いを受け入れる準備ができていなければなりません。 あなたが電子商取引の現在の慣行に慣れていないならば、あなたはオンライン支払いの様々な方法とそれらがインターネットでどのように働くかについてあなた自身を知る必要があるでしょう。 クレジットカード 最も広く使用されているオンライン支払い方法は、実店舗で行うのと同じように、顧客が自分の購入品を主要なクレジットカードに請求できるようにすることです。 これを容易にするために、あなたはオンライン支払い処理業者のサービスを利用しなければなりません。 あなたの顧客はあなたの注文用紙にクレジットカード情報を提供するでしょう、そして詳細は安全にウェブを通してあなたの支払い処理者に送信されます。 処理会社は取引を完了し、顧客のカードから集めた資金から取引手数料を差し引いた金額を送付します。取引手数料はプロセッサごとに異なります。 電子小切手 多くの支払い処理業者は、あなたがあなたの顧客から電子小切手または「電子小切手」を受け入れることを可能にします。 購入者は、銀行のルーティング番号と当座預金口座番号をオンライン注文フォームに入力します。 その後、これらの詳細は処理者に転送され、処理者は取引を完了して純資金をあなたのビジネス口座に入金します。 電子小

続きを読みます

小規模ビジネスでは、各印刷ジョブが印刷キューを通過するのを待つときに、印刷文書がボトルネックになることがあります。 プリンタにUSBコネクタを使用すると、特にプリンタが複数のコンピュータからの印刷ジョブを処理している場合に、印刷プロセスを多少スピードアップできます。 USBコネクタにはいくつかの種類があります。 それぞれが同じデータレートを提供することができますが、異なるUSBコネクタを知っていると、プリンタのセットアップに必要なケーブル接続を取得するのに役立ちます。 タイプA タイプA USBコネクタは、ラップトップやデスクトップにある4ポジションUSBタイプA接続から、プリンタの同じタイプの4ポジションタイプAプラグに接続するためのものです。 タイプAコネクタは通常PC上のホストコネクタとしてのみ作成され、接続デバイスへの情報のアップストリームに使用されるため、これはめったに使用されないプリンタ接続です。 タイプAコネクタは平らな長方形のような形をしています。 タイプB USB Type Bは、最も一般的なコネクタです。 タイプAと同様に、PCに接続する側はUSB 4ピンコネクタプラグを使用しています。 ただし、もう一方の端には、小さいタイプBプラグを使用して、プリンタにあるタイプBジャックに接続します。 タイプBプラグは四角い形で、タイプAの端より幅が狭くなっています。 ケーブ

続きを読みます

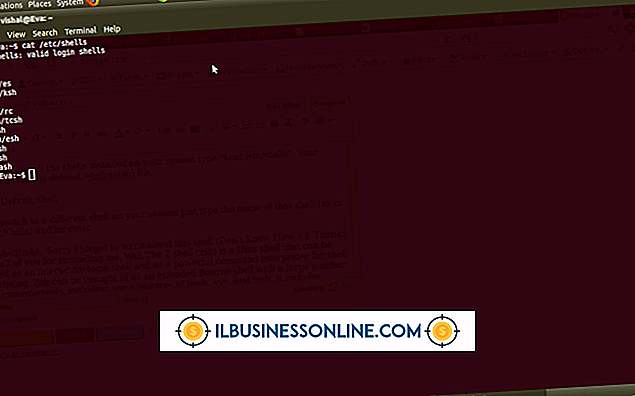

Gnome、KDE、MATEなどのグラフィカルユーザーインターフェースに加えて、Linuxオペレーティングシステムにはいくつかのシェルもあります。 これらのコマンドラインインタフェースは、ソフトウェア開発とシステムメンテナンスのための強力な環境を提供します。 シェルには多くの共通コマンドがありますが、それぞれのタイプには固有の機能があります。 時間が経つにつれて、個々のプログラマーは別のタイプよりもあるタイプのシェルを好むようになります。 以前のものに基づいて新しい、強化されたシェルを開発するものもあります。 Unixにもさまざまなシェルのエコシステムがあります。 Linuxはこのやり方をオープンソースソフトウェアの分野に持ち込みます。 sh "sh"と呼ばれるBourneシェルは、1977年にAT&TのBell LabsでStephen BourneによってUnixコンピュータ用に開発された、オリジナルのLinuxシェルの1つです。 入力と出力のリダイレクト、文字列変数と整数変数を使用したシェルスクリプト、条件テストとループなどの機能を提供します。 バッシュ shの人気により、プログラマはそれと互換性のあるシェルを開発するように動機付けられましたが、いくつかの機能強化が行われました。 Linuxシステムはまだshシェルを提供していますが、 "b

続きを読みます

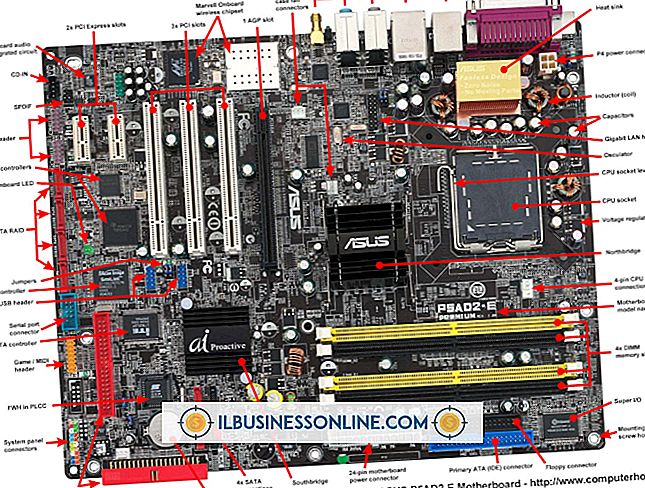

マザーボードはコンピュータのバックボーンであり、プロセッサ、RAMなどのさまざまな重要部品を保持し、他の周辺機器への接続も提供します。 コンピュータ上のプログラムの動作が遅い場合や、リソース不足のためにソフトウェアに互換性がない場合は、内部のコンピュータ部品をアップグレードすることが常に選択肢となります。 これは、ハイエンドグラフィックやビデオ編集プログラムが必要な場合に特に当てはまります。 アップグレードするには、マザーボードのスロットの種類と交換部品が収まるかどうかを知る必要があります。 CPUスロット CPUは、数学、入出力コマンド、およびロジックを使用してソフトウェアから命令を実行するハードウェアであるため、コンピューターの頭脳と呼ばれることがよくあります。 CPUスロット(別名CPUソケット)は、プロセッサがコンピュータのマザーボードに格納されている場所です。 CPUを交換するには、ソケットの側面にある小さなレバーを上げてソケットを持ち上げる必要があります。 その後、CPUハードウェアをそっと引き出します。 新しいCPUを新しいCPUと交換します。新しいCPUとソケットを合わせ、ゆっくりと押し込み(押し込まないで)、ソケットのレバーを裏返して固定します。 RAMスロット ランダムアクセスメモリ(RAM)は、コンピュータのマザーボード上にあるデータ保存用ハードウェアです。 そ

続きを読みます

コンピュータ化されたタイムキーピングシステムは、管理上のオーバーヘッドを削減し、従業員がより正確かつ公正に支払われるようにするため、機械式タイムレコーダーの大部分を置き換えました。 彼らはまた、「バディパンチ」のような詐欺行為を減らすのに役立ちます。 コストに加えて、あなたの会社の規模、そして給与計算と会計上のニーズによって、どのタイプの計時ソフトウェアがあなたに最も適しているかが決まります。 オンプレミスソフトウェア オンプレミスの計時ソフトウェアを使用する作業現場では、ソフトウェアをインストールまたはダウンロードしてから、タイムレコーダーやバイオメトリック端末などのハードウェアと組み合わせて使用する必要があります。 このソフトウェアは、サイトの物理サーバーと別のコンピューターで使用する必要があります。 ハードウェア料金と年間ライセンス料の合計により、オンプレミスの計時ソフトウェア(1990年代に開発された古い概念)が、Webベースまたはクラウドベースの計時ソフトウェアなどのより最近の概念よりもコストのかかるソリューションになります。 クラウドベース クラウドベースの計時システムはWebベースです。 クラウドベースのサービスは、オンサイトの物理サーバーでホストされるのではなく、仮想サーバーと呼ばれる多数の仮想リソースを利用します。 この種のソフトウェアを使用する企業は、物理的な

続きを読みます

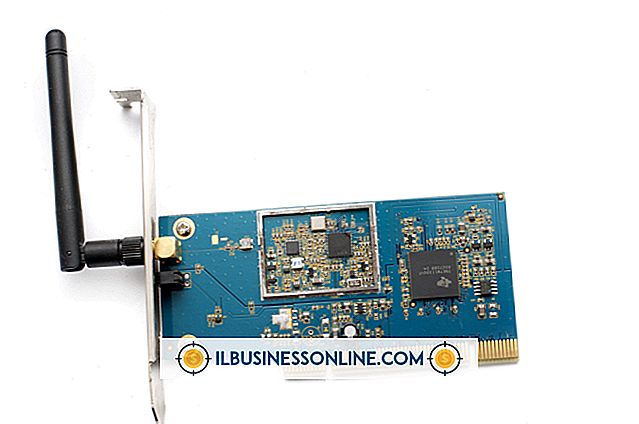

Wi-Fiデスクトップカードを使用すると、デスクトップコンピュータはWi-Fiネットワーク信号を受信して解釈できます。 デスクトップマシン用のWi-Fiカードは、さまざまなサイズでさまざまな規格に基づいていますが、そのようなカードはすべて基本的に同じ働きをします。 多くのコンピュータは特定の種類のカードとのみ互換性があるため、Wi-Fiアダプタのさまざまな種類の違いを学ぶことは重要です。 Wi-Fiデスクトップカード すべてのワイヤレスアダプタカードには、アンテナとコンピュータインターフェイスという2つの主要コンポーネントがあります。 Wi-Fiカードの場合、アンテナはルーターまたはアクセスポイントによってブロードキャストされた電波を拾うように設計されています。 次に、これらの波は、アダプタの内蔵プロセッサによってアナログ波から2進数のストリームに変換され、インタフェースを介して電子信号としてコンピュータに渡されます。 コンピュータがワイヤレスネットワークを介してデータを送信しようとする場合、このプロセスは逆に起こります。 PCI PCI(Peripheral Component Interface)は、コンピュータ拡張カードの接続規格のファミリーです。 PCIカードは一般的に内蔵型です。つまり、PCIカードを取り付けるにはコンピュータを開く必要があります。 コンピュータを開くと

続きを読みます

ワイヤレスキーボードは、非常に便利なコンピュータ周辺機器になり、ケーブルの乱雑さを減らし、物理的に隣にいなくてもコンピュータを制御できるようになります。 ただし、ワイヤレスキーボードの接続方法にはさまざまな種類があり、適切な方法を選択するのは困難です。 ワイヤレスキーボードのオプションを知っていると、あなたとあなたのスタッフができるだけケーブルフリーでオフィスを維持しながら、快適かつ効率的に仕事をするのに役立ちます。 ブルートゥース Bluetoothは、ワイヤレスキーボードとコンピュータを同期させる最も一般的な方法の1つです。 この技術は短距離でしか有効ではありませんが、適度に高いデータ転送速度を可能にし、接続に直接見通し線を必要としません。 このように、それは机上の雑然とした影響を受けない信頼できる接続を作り出すので、それはオフィスのキーボードでの使用に理想的です。 Bluetoothキーボードは、人間工学的に設計されたバージョンやApple固有のバージョンを含め、有線キーボードのほとんどすべてのスタイルで利用できます。 RF 高周波ワイヤレスキーボードは、主に長距離用に設計されています。 彼らは無線ネットワークで使用されているWi-Fi規格と同様のブロードキャスト方法を使用してコンピュータまたは他の装置と通信します。 このワイヤレス通信方式は、Bluetoothキーボードよりも

続きを読みます

売り出し中の他の物と同様に、芸術作品は誰かが利益を上げる機会を表します。 そのマージンは、通常、売り出し中の作品を展示しているギャラリーで適用されるマークアップの形で現れます。 ギャラリーが作品を取得する方法と、それが実際に作品を所有しているかどうかは、提示価格と基礎となる利益に影響を与える可能性があります。 有名な芸術家を除いて、ほとんどのクリエイターは彼らの売上高にかなりの手数料を稼ぐことができません。 委託作品 芸術家が自分の作品をレンガ造りのギャラリーとの委託に置くとき、その施設は彼女の絵画、彫刻、写真、その他のメディアを所有していません。 その代わりに、会場はその作品に見込みのあるコレクターがそれを見るためのプラットフォームを提供するためにその敷地を提供し、そして売り上げを促進しそして取引を行うのを助けるためのサービスを提供する。 委託販売はまたコレクターが彼らが購入した仕事を売るのを助けます。 アーティストやコレクターが達成する視認性と利益の見返りに、彼らはアートワークの購入価格をギャラリーと分けます。 その分割は50/50から30/70の割合でアーティストを支持することができます。 作品の所有者は、あまり広く収集されていないアートよりも、認められたアーティストの美術館品質のアウトプットについてより容易に利益を交渉することができます。 購入した作品 ギャラリーで販売中の作

続きを読みます

説明責任はビジネスの重要な部分であり、レポートは特定の期間にあなたがとられた行動をそれらの結果と共に概説します。 事業部長などの内部の聴衆、または補助金グループなどの外部の聴衆のために事業報告を書くことができます。 機能に関係なく、ビジネスレポートには共通のテーマがあります。 レポートの範囲を決定し、活動や財務に関する情報を収集し、全体的な成功についての結論を導き、専門的かつ魅力的な方法で課題の解決について話し合います。 アクティビティ 文書の冒頭には、レポートの範囲内のアクティビティを記載する必要がありますが、ビジネスの簡単な履歴を入力してから、全体像から詳細に移動することもできます。 たとえば、「Humane Solutionsは2005年に発売されました。私たちの目的は、効果的でありながら思いやりのある方法で、商業用および住居用住居から野生生物を除去することです。 このレポートでは、病気やけがをした鳥の世話をしたり、健康的な捕獲物を聖所に移動させることを目的とした2012〜13年の鳥の除去活動に焦点を当てています。 作業計画に現れるような詳細な説明は避けてください。 成功 事業報告はあなたの成功を浮き彫りにします。 肯定的な結果は形成的または総括的である場合もあります。 前述の例を用いて、鳥の目録作成システムの確立、捕獲されたすべての動物の医学的診断の実施、および聖域紹介システ

続きを読みます