コンピュータとデータを保護するために使用された初期のセキュリティ対策は何ですか?

コンピュータセキュリティの概念は、コンピュータ自体が持っている限り存在し、ハードウェアとデータの整合性を維持することは、ほとんどすべての現代のビジネスにとって非常に重要です。 しかし、技術の進歩により、コンピュータセキュリティで使用されるプラクティスやプロセスは、20世紀半ばから急激に変化しています。 初期のセキュリティ対策を検討することは、コンピュータセキュリティが長年にわたって進化するために必要としてきた方法への洞察を提供するのに役立ちます。

物理的

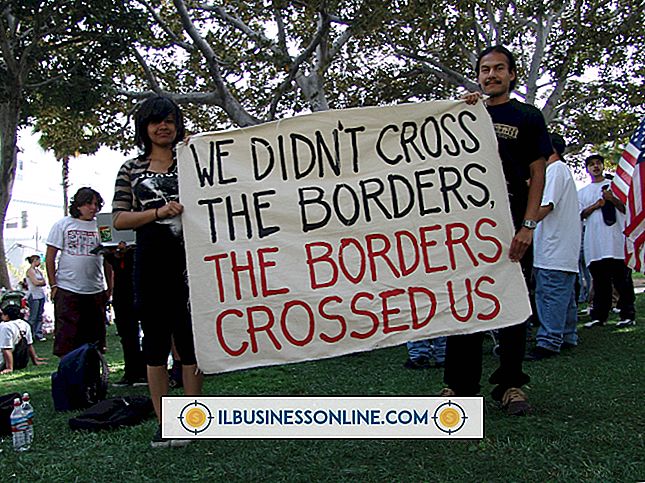

最も初期のコンピュータは、部屋全体または建物全体を埋めることが多いネットワーク化されていないコンピュータでした。 さらに、コロッサスやエニアックのような先駆的な電子コンピュータの多くは、第二次世界大戦中に機密扱いの軍事目的のために作られました。 そのため、これらのマシンの周囲のセキュリティは、スパイや権限のない人を物理的に遠ざけることに集中していました。 例えば、コロッサスは密閉された部屋に保管されていました、そしてその存在についての知識さえ少数の選択した個人を除いてすべてに否定されました。

暗号化

コンピュータがより洗練されるにつれて、それらはビジネスにおいてますます一般的な光景となった。 1970年代までに、商用メインフレームの時代は始まりました。 以前のマシンとは異なり、これらのコンピューターはネットワーク接続されていることが多く、別々のユーザーアカウントを実行する必要がありました。 これは、ユーザーのデータを電子的な詮索好きな目からも物理的な目からも安全に保つ必要があることを意味します。 そのため、米国連邦標準局は、ユーザーのデータを暗号化する標準化された方法を求める声を出しました。 これは最終的にはIBMのData Encryption Standardになります。

初期のマルウェア

最初のコンピュータワームは、アイドル状態のプロセッサのネットワークを調べるために設計されたもので、1979年にゼロックスのパロアルト研究所で発見されました。定期的に出現する。 当時利用可能なウイルス対策ソフトウェアがなかったため、そのようなプログラムは影響を受けるソフトウェアのコードから手動で書き出すか、システム全体を以前のバックアップにロールバックして削除する必要がありました。

初期のインターネットセキュリティ

1990年代初頭にインターネットが普及したことで、コンピュータセキュリティ方式にも大きな変更が必要になりました。 突然、入力が何千もの異なるソースからマシンに送信される可能性がありました。そのうちのいくつかはトレースするのが非常に困難でした。 初期のインターネットセキュリティは、プロセスの実行を許可するために使用される基準を変更することに主に基づいていました。その指示の起源は、その指示を発行したユーザの許可よりも重要になります。